Halo semua, kali ini saya akan membagikan salah satu teknik yang sudah lama sekali digunakan, yaitu exploitasi pada kcfinder. Meskipun teknik ini sudah lama sekali digunakan, tapi masih ada saja web yang rentan. Nah apa itu kcfinder? Kcfinder adalah sebuah plugin yang memiliki fitur dan tampilan file manager yang berfungsi untuk mengatur segala jenis proses transfer file pada web. Sayangnya dengan fungsi file manager ini menimbulkan kerentanan yang mengakibatkan adanya celah arbitary file upload. Langsung saja kita ke tahap exploitasi nya.

Baca juga: kcfinder vulnerability file upload menggunakan csrf poc

Dork:

inurl:/assets/kcfinder/

inurl:/kcfinder/browse.php

inurl:/lib/kcfinder/files/upload/

inurl:/admin/kcfinder/files/upload/

inurl:/panel/kcfinder/upload/files /

inurl:/editor/kcfinder/upload/

inurl:/Kcfinder/upload/file/

inurl:/kcfinder/upload/image/ site:id

Menentukan Target

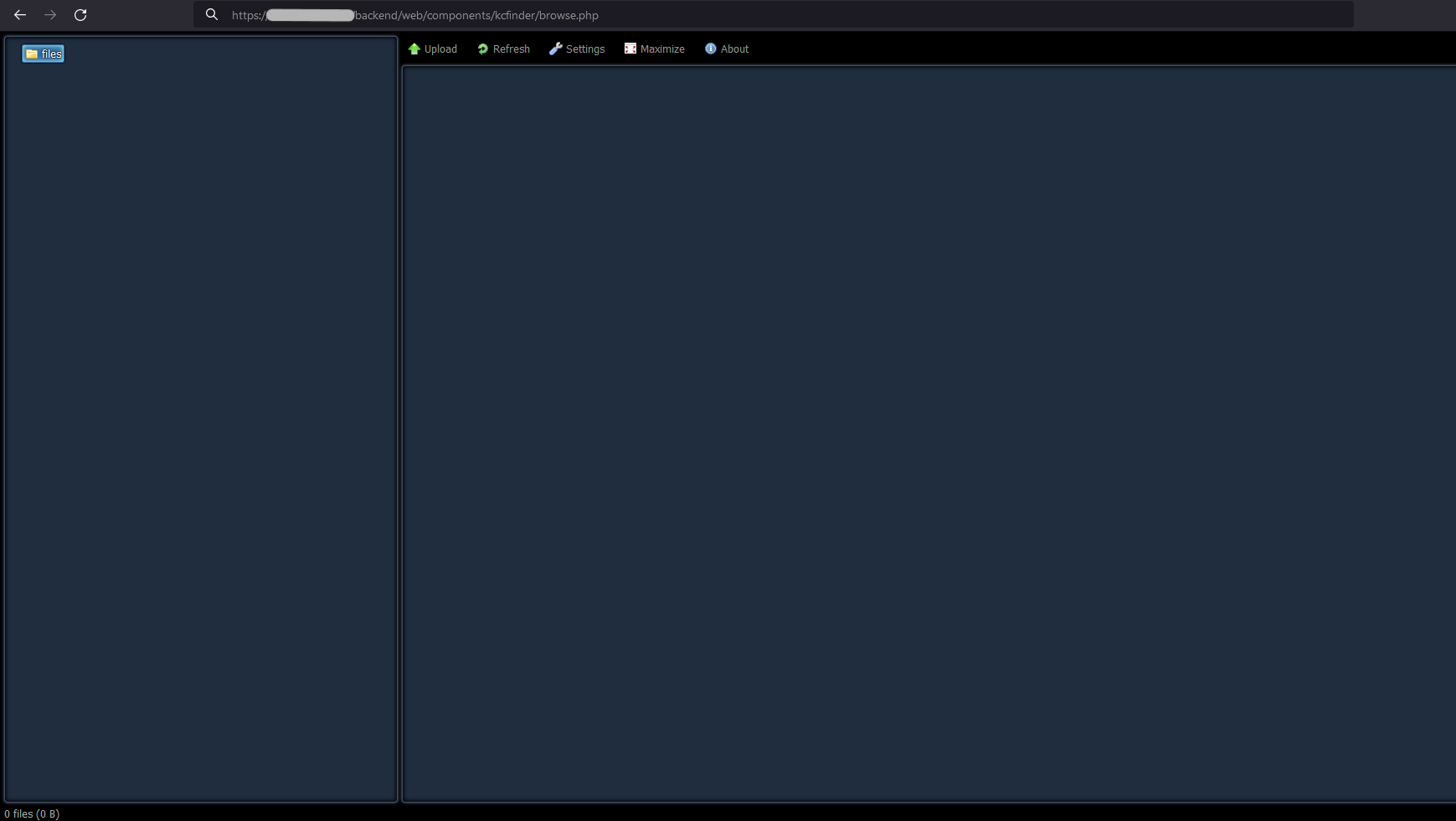

Pastikan kalian sudah mendapat web yang mempunyai plugin kcfinder seperti pada gambar dibawah ini.

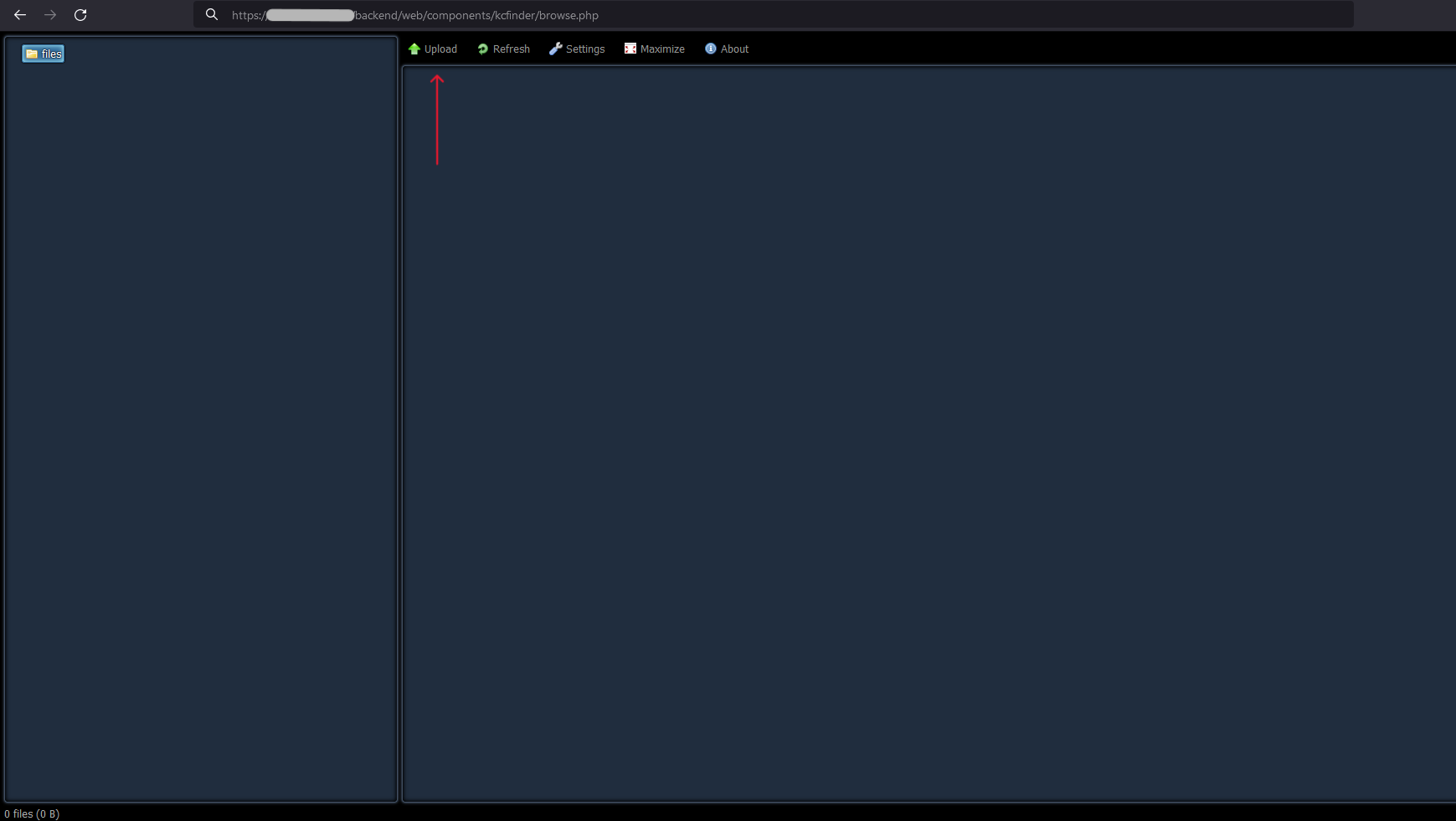

Note: jika pada path /kcfinder/ belum memunculkan tampilan file manager nya, kalian bisa menambahkan browse.php tepat dibelakang path /kcfinder/ nya, contoh nya seperti pada gambar diatas.

Mengupload Shell

Nah setelah memunculkan tampilan file manager, tekan icon atau tulisan upload untuk mengupload shell.

Bypass Extensi Shell

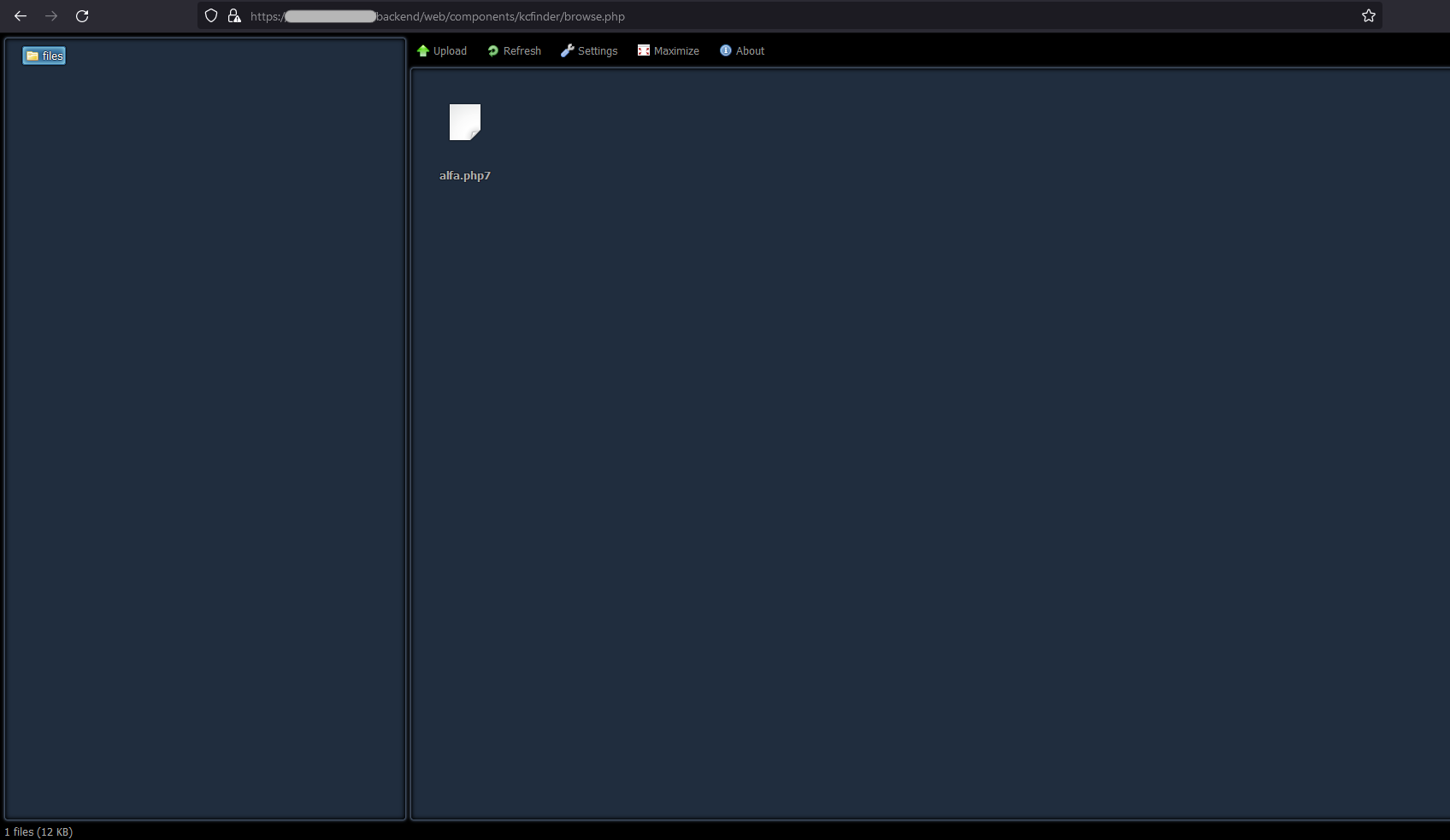

Pada tahap upload shell, yang harus kalian pahami adalah plugin kcfinder ini mem filter extensi .php, sehingga dibutuhkan yang namanya bypass extensi agar shell bisa berfungsi.

Extensi shell yang disarankan: php56, php.fla, phtml, PhP, php5, php7

Kalian coba saja satu persatu extensi nya sambil mengecek apakah shell extensi tersebut bisa berfungsi atau tidak, jika berhasil bagus, jika tidak coba extensi yang lain.

Mengakses Shell

Setelah shell sudah terupload, cara mengakses nya yaitu dengan menambahkan path “/upload/files/” tepat dibelakang path kcfinder nya.

Contoh: https://site.com/assets/kcfinder/upload/files/shell.php