Kcfinder vulnerability menggunakan CSRF – Pada tutorial sebelum nya kita telah membahas exploitasi kerentanan Kcfinder Vulnerability File Upload dengan mengupload shell di dalam plugin nya dan pada tutorial kali ini saya akan memberikan cara mengeksekusi KCFinder vulnerability menggunakan CSRF.

Sesuai namanya, pengupload an shell tentunya menggunakan CSRF juga. Letak bug nya berada di “/kcfinder/upload.php”. Oke langsung saja ke tahap eksekusi nya.

Baca juga: kcfinder vulnerability file upload – poc

Menentukan Kerentanan

Menemukan web yang memiliki plugin kcfinder, kemudian menambahkan file “upload.php” tepat berada di belakang kcfinder.

Contoh: https://site.com/assets/kcfinder/upload.php

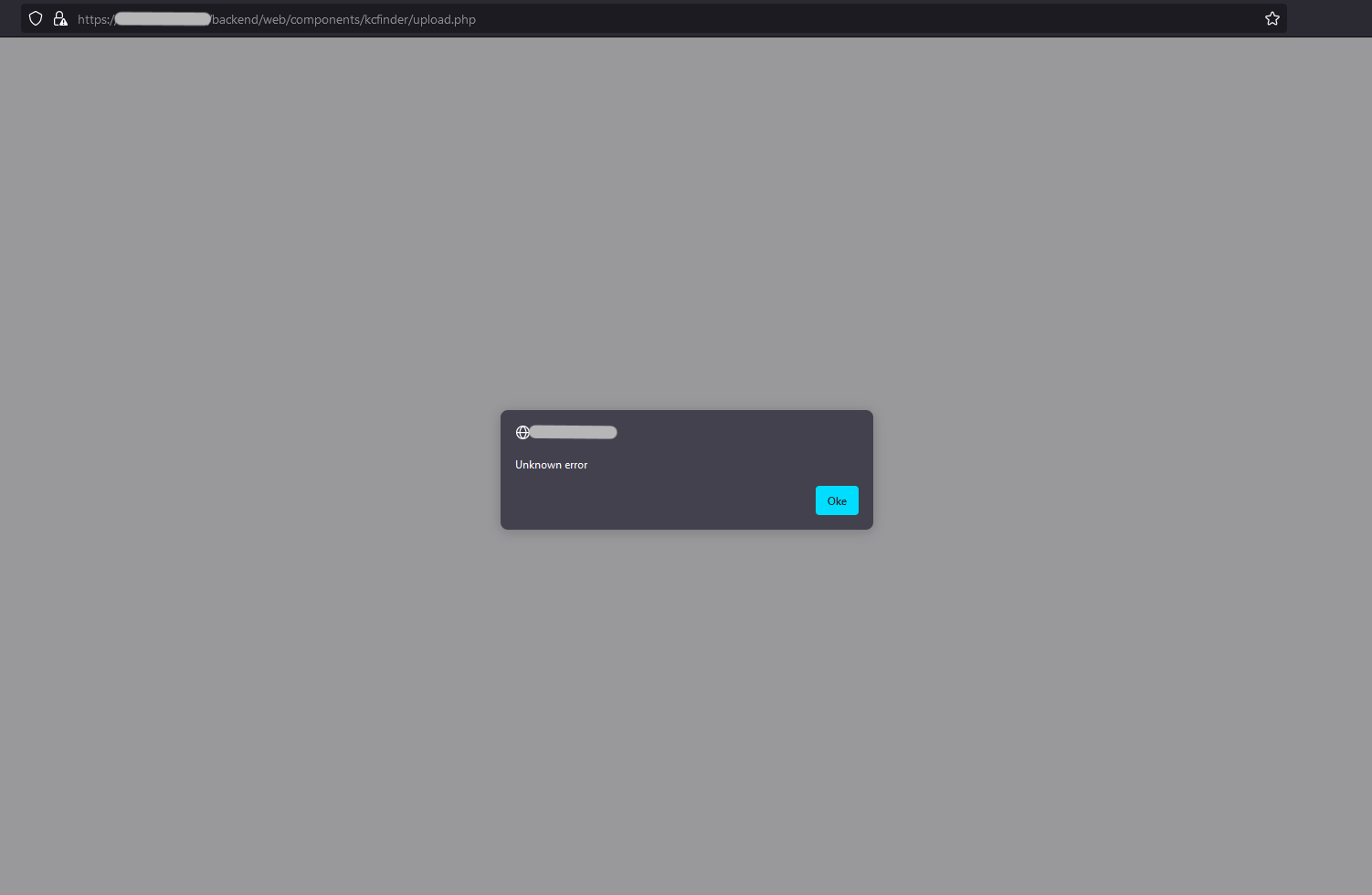

Jika ada tampilan atau pesan yang berbunyi “Unknown error” maka bisa dipastikan web tersebut rentan terkena serangan CSRF, sebaliknya jika pesannya berbunyi selain itu kemungkinan tidak bisa dieksekusi.

Mengupload Shell

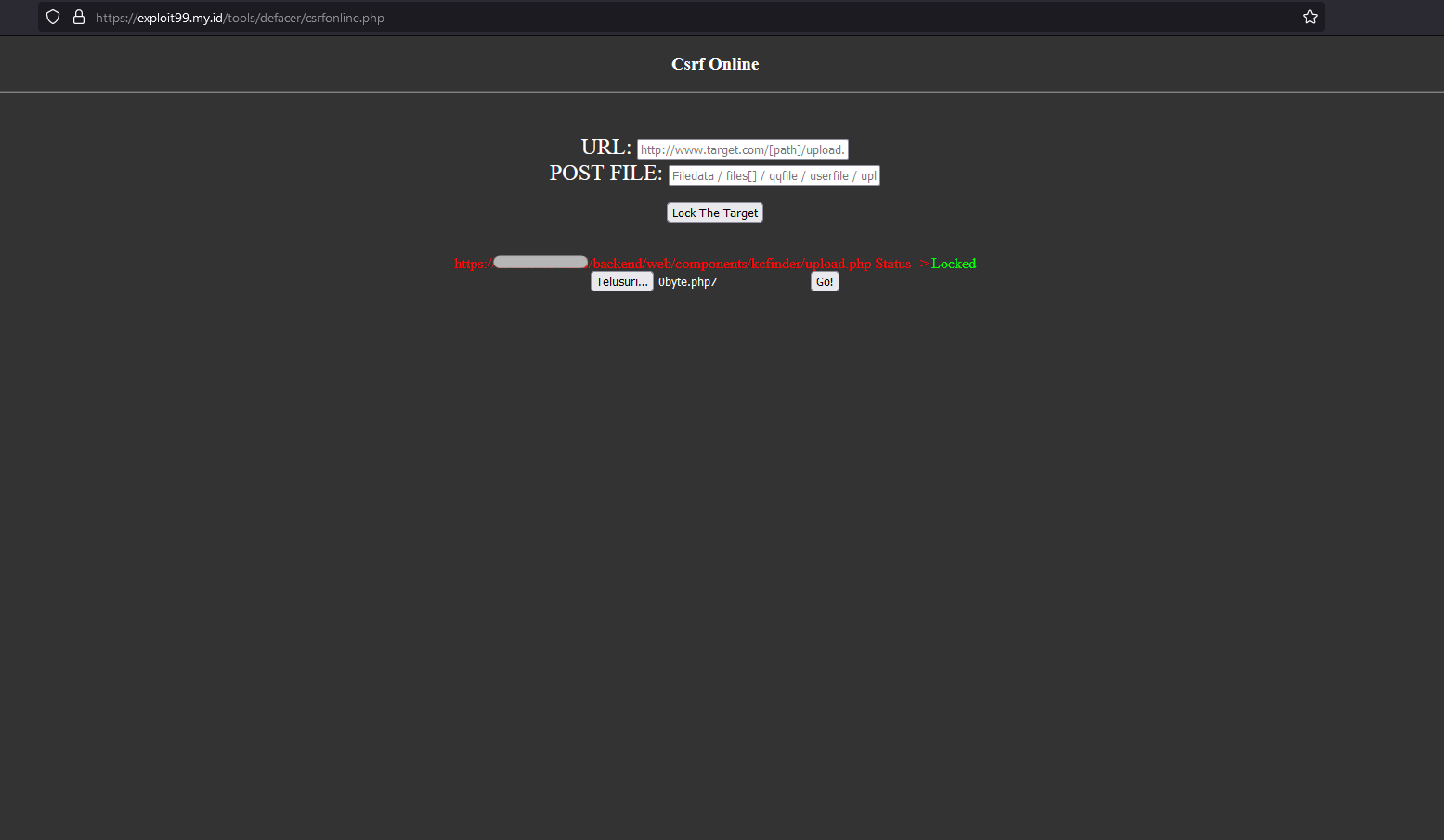

Setelah menemukan kerentanan, selanjutnya tahap upload shell. Sesuai judul pada tutorial kali ini akan menggunakan CSRF. Buka CSRF kalian atau kalau tidak punya kalian bisa search di google “CSRF Online”

Lalu pada URL kalian masukkan web target beserta path nya dan pada Post file kalian masukkan Filedata.

Contoh :

Url: https://site.com/assets/kcfinder/upload.php

Post File : Filedata

Kalian isi sesuai contoh yang diatas agar tidak terjadi kesalahan. Setelah kalian isi kemudian tekan Lock atau kunci, sehingga akan menjadi seperti ini.

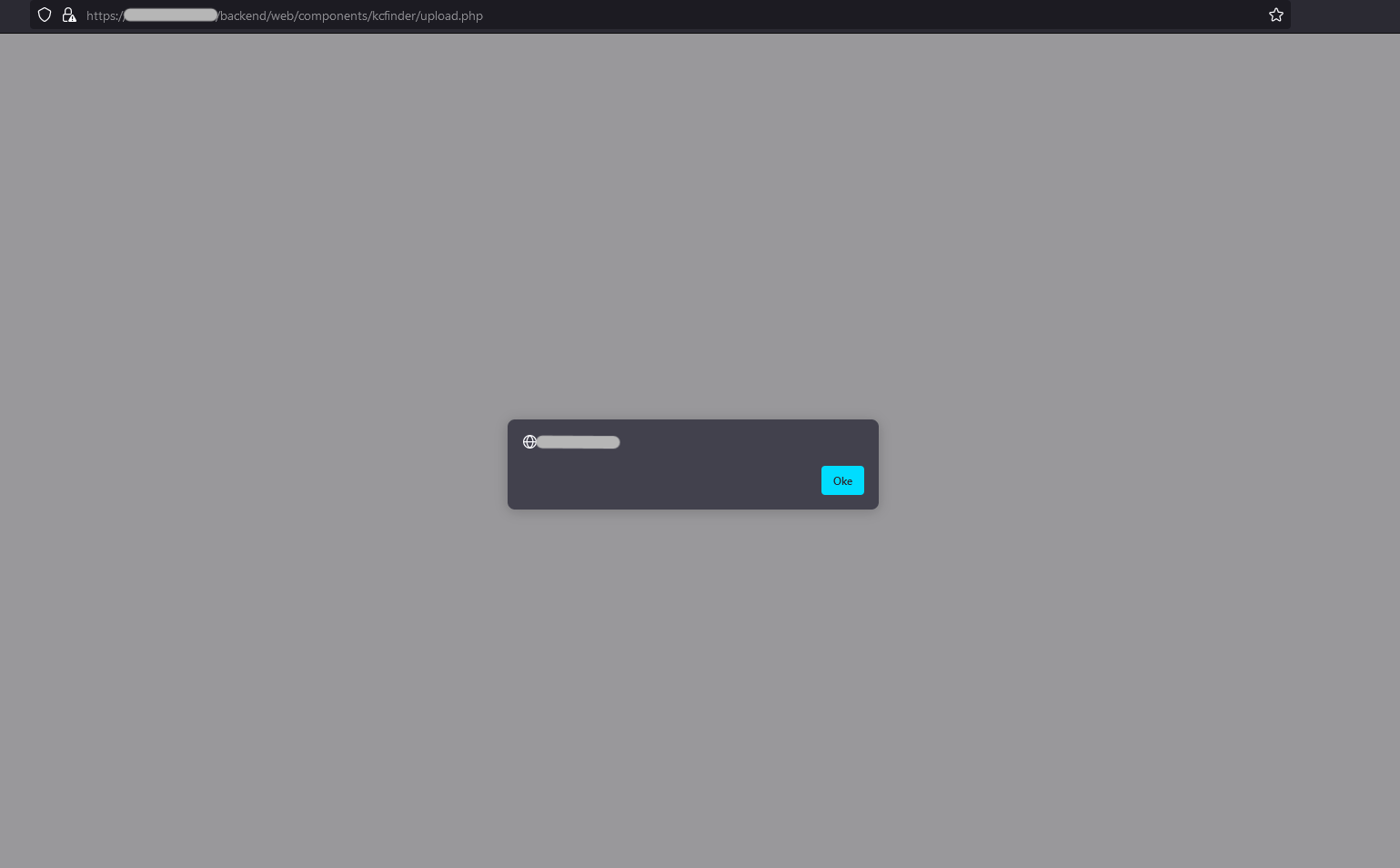

Setelah itu upload shell kalian. Jika tampilan nya blank seperti ini, berarti shell kalian berhasil terupload.

Mengakses Shell

Untuk mengakses shell sama seperti tutorial sebelumnya, berada di “/upload/files/namashell.php”.